Ежегодно в Беларуси фиксируется сотни целенаправленных кибератак и миллионы кибервоздействий – разного уровня и с различными последствиями.

После 2022 года специалисты отмечают повышенное внимание хакеров к банковской системе. А значит, под угрозой могут оказаться деньги, счета и персональные данные.

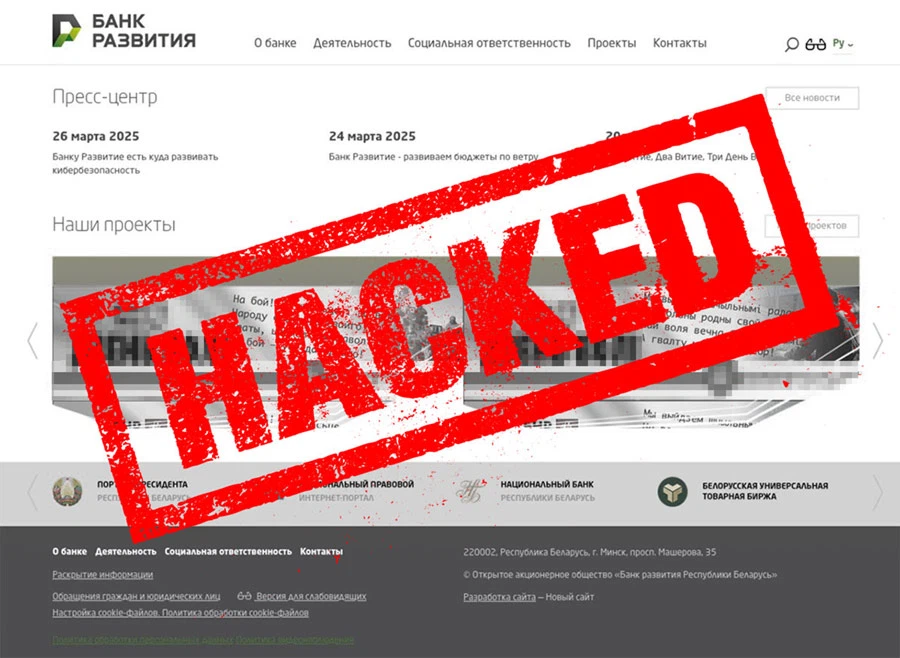

Самый свежий случай – взлом сайта Банка развития. На этот раз обошлось лишь имиджевыми потерями. Но история показательная.

Tochka.by собрала все известные подробности и советы профессионалов рынка, как обезопасить свой бизнес в сети.

Как взламывали сайт Банка развития

Главная страница интернет-ресурса преобразилась 27 марта. На ней были подменены заголовки новостей и появились сторонние баннеры – с упоминанием Дня воли, который отмечался двумя днями ранее.

Ответственность взяли на себя «Киберпартизаны», признанные в Беларуси террористической организацией.

У Банка развития авторитетные учредители – правительство и Нацбанк Республики Беларусь. Учреждение финансирует проекты, включенные в госпрограммы, и не работает с частными лицами. По сути, сайт – это просто интернет-визитка. Поэтому и количество его пользователей не так велико. По данным из открытых источников, это лишь несколько сотен в сутки.

За те несколько минут, пока была подменена страница, ее увидели всего несколько десятков человек. Но история стала публичной. У банка репутационные потери.

Размещение на главной странице сайта сообщения от взломщиков на профессиональном языке называется «дефейс». Обычно это просто показательная акция.

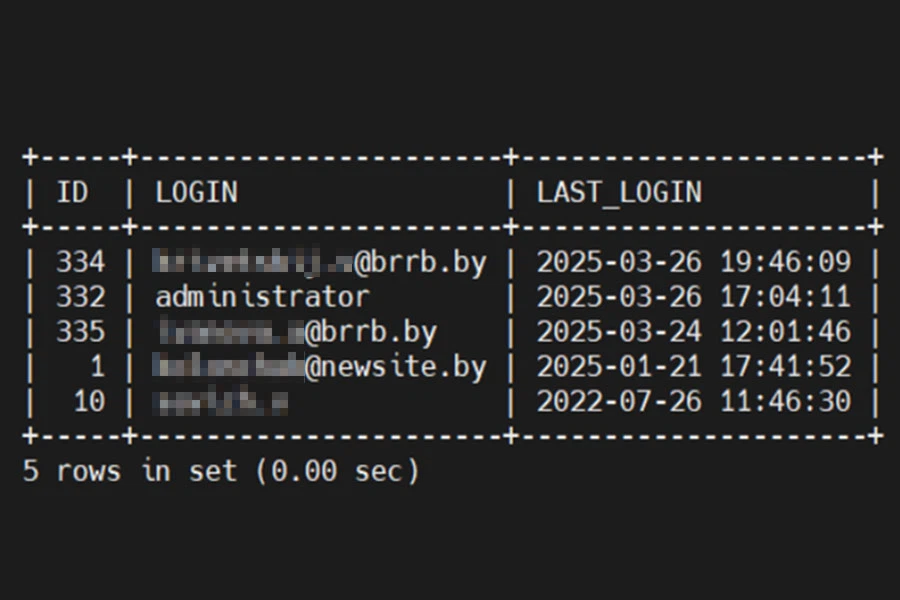

Хакеры в своем сообщении «передали привет» некоему Вадиму Александровичу. Судя по всему, взломщики отследили последнюю активность администраторов и пытались навести специалистов, ведущих киберрасследование, на ложный путь. Якобы через учетную запись этого Вадима и был получен доступ к сайту.

Но специалисты обратили внимание, что подмену файлов в системе могли совершить заранее. На это наводит и мысль, что баннеры к 25 марта появились на сайте лишь двумя днями позже. Ведь как раз в эту дату регулятором был ограничен доступ к белорусским сайтам из-за рубежа.

Перед этим доступ к сайту имел некто administrator. Подобный логин усыпил бы бдительность кого угодно. В это же время фиксировались и попытки анонимного подключения из-за пределов страны. Данные об IP-адресах имеются в распоряжении редакции.

Выяснилось, что за логином administrator скрывается один из сотрудников стороннего разработчика сайта. Банк развития несколько лет назад заказывал его у частной компании – еще один логин с отсылкой к newsite.by также фигурирует в списке администраторов.

Случается, что в компании есть инсайдер – человек, который специально выполняет какие-то злонамеренные действия. Например, устанавливает шпионское или вредоносное программное обеспечение.

Сейчас задача киберрасследования – установить, имел место злой умысел или этого программиста просто взломали хакеры, получив таким образом доступ к правам администрирования.

Кто разрабатывает сайты банков и крупного бизнеса

Разработчик сайта сейчас осуществляет деятельность под вывеской ООО «Аджайли». Фирма зарегистрирована в 2021 году, а ее юридический адрес значится в Гомеле.

Это резидент Парка высоких технологий. Количество сотрудников организации оценивается в 11–50 человек.

Правда, на своем сайте ООО «Аджайли» утверждает, что в команде специалистов более ста человек, бизнес ведется 20 лет, а себя разработчик называет «лучшей веб-студией Беларуси».

В портфолио компании большое количество крупных игроков. В банковской сфере это Альфа Банк, Беларусбанк, Банк БелВЭБ, МТБанк, Приорбак – более десятка финансовых учреждений.

Потенциально каждый из них может оказаться в подобной ситуации.

Компания в своем портфолио разместила даже дизайн-концепцию сайта Нацбанка. Хотя просто участвовала в конкурсе и проиграла.

Студия, как утверждается, также создавала сайты для компаний «5 элемент», А-100, «Атлант-М», «Корона», «ЛОДЭ», «ОМА», «Соседи» и десятков других.

Редакция обратилась к представителям нескольких крупных организаций, которые пользовались услугами этого подрядчика. Получить оперативные комментарии не удалось. Мы опубликуем их, когда они будут в распоряжении редакции.

Tochka.by попыталась выяснить, что о взломе думают представители разработчика.

«Лучшая веб-студия Беларуси» в многоэтажке

На сайте разработчика указан лишь один мобильный номер телефона, который на протяжении последних дней отключен.

При этом рядом опубликован минский адрес с пометкой: «Заходите в гости».

Идем в гости. Офис находится в спальном районе.

Жилая многоэтажка. Чтобы найти вывеску, пришлось обойти двор.

Ничего не намекает на то, что здесь находится офис крупнейшего разработчика сайтов для белорусского бизнеса и госорганов. Тем более на штат в 100 человек.

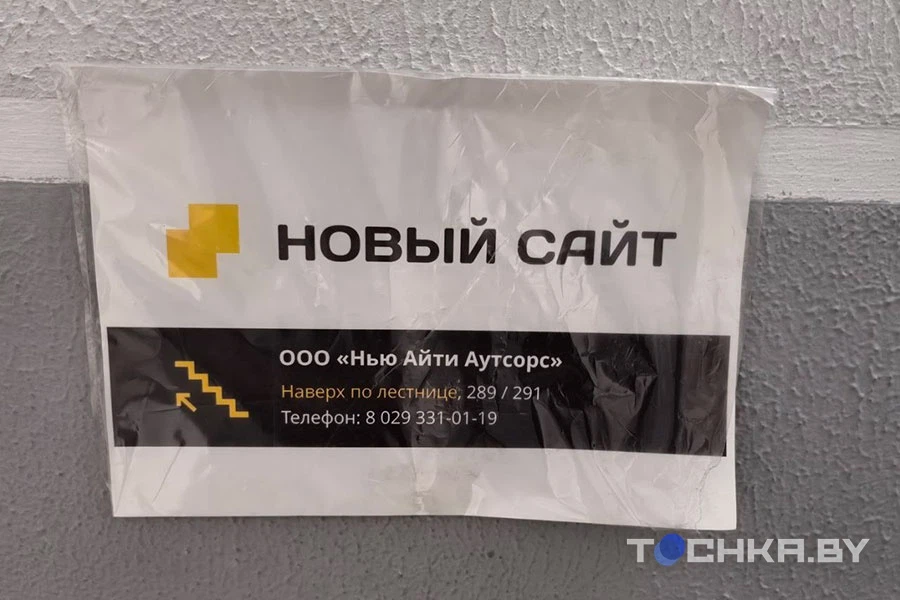

По пути, чтобы не заблудиться, развешаны указатели. Название ООО «Аджайли» не упоминается, встречается другое – «Нью Айти Аутсорс».

Компания также фигурирует в списке резидентов Парка высоких технологий. А ее сайт совпадает с тем же, владельцами которого указано ООО «Аджайли». Тот же домен newsite.by, что был отмечен при доступе к сайту Банка развития.

Приходится подняться на верхний этаж. Тут упираемся в железные двери. По стенам, чтобы не было скучно, развешаны тематические репродукции Васи Ложкина.

В результате нам удалось получить единственный комментарий от представителя компании:

«Ведутся мероприятия, нас попросили не общаться с прессой».

Какие мероприятия и кто просил не общаться, собеседник не стал уточнять.

Компрометация через подрядчика

Киберрасследование пока продолжается, но уже можно делать первые выводы.

«В последние годы мы наблюдаем возрастающее число кибератак со стороны подрядчиков. Скомпрометировать такие компании намного проще и дешевле, так как они сравнительно небольшие, специалиста по информационной безопасности нет, не говоря уже об отдельном подразделении», – рассказал Tochka.by начальник центра обеспечения кибербезопасности ООО «Белорусские облачные технологии» Дмитрий Пономаренко.

По мнению специалистов, взлом инфраструктуры подрядчика и позволяет в дальнейшем получить доступ к десяткам клиентов данной организации. А это уже вопрос безопасности их клиентов.

«Даже при наличии центра кибербезопасности у клиентов скомпрометированного подрядчика действия злоумышленников выглядят как легитимные. Что зачастую приводит к печальным последствиям, дорогостоящим как в денежном плане, так и в репутационном», – отметил собеседник Tochka.by.

Поэтому, как считают специалисты, бизнесу и госорганам следует всерьез обратить внимание на тендеры по выбору сторонних разработчиков.

«Взломанные подрядчики крайне редко могут признать свою компрометацию и оперативно реагировать на возникшую ситуацию: оповестить клиентов о факте взлома своей инфраструктуры, принять меры к локализации и предотвращению распространения возможной кибератаки на своих клиентов», – делится специалист.

По мнению Дмитрия Пономаренко, заказчикам в договорах следует прописывать требования к информационной безопасности и уровню ее обеспечения при разработке и администрировании интернет-ресурсов. Еще одна рекомендация – ввести правила предоставления, изъятия и приостановки доступа подрядчиков к инфраструктуре.

Как обезопасить свой сайт

Мы попросили специалистов по кибербезопасности собрать главные рекомендации по защите от взломов.

Обеспечьте шифрование данных:

- установите SSL-сертификаты для защиты передаваемых данных

- регулярно и вовремя передавайте SSL-сертификаты для последующей SSL-инспекции и возможности на стороне провайдера выполнять ограничение доступа к административным панелям сайта.

Используйте DNS хостинг-провайдера:

- при размещении информационного ресурса используйте DNS-серверы, предоставленные хостинг-провайдером.

Своевременно обновляйте программное обеспечение:

- регулярно устанавливайте обновления операционных систем, серверного программного обеспечения и бизнес-приложений, CMS и модулей

- используйте только проверенные источники обновлений, чтобы избежать внедрения вредоносного кода.

Применяйте принцип минимально необходимого доступа (Zerotrust):

- ограничивайте права доступа сотрудников к данным и системам

- ведите журнал действий пользователей, чтобы отслеживать изменения и инциденты

- введите временной принцип доступа – только в рабочее время. При необходимости доступ разрешается при осуществлении определенной процедуры с последующим подтверждением ответственных руководителей.

Логирование:

- включите логирование всех операций на сайте, включая попытки входа, изменения контента и установки новых плагинов

- регулярно анализируйте журналы для выявления аномальной активности.

И, пожалуй, самое главное – обращайтесь за защитой к профессионалам.